세계적인 PC백신 공급업체인 카스퍼스키(kaspersky)는 애플의 아이폰 시스템 칩에 암호화를 무력화할 수 있는 취약점이 있으며 이를 Operation Triangulation(삼각측량작전)이라고 명명했었습니다. 하지만 이 기능이 무엇을 의미하는 지에 대해서 자세히 알지 못했었습니다.

끊임없는 시도 끝에 Kaspersky Global Research and Analysis Team(이하 ‘GReAT‘)이 기능의 취약점에 대해 분석을 완료했다고 알렸습니다.

어떤 문제가 있었을까요?

아이폰, Operation Triangulation 공격 원인이 밝혀지다.

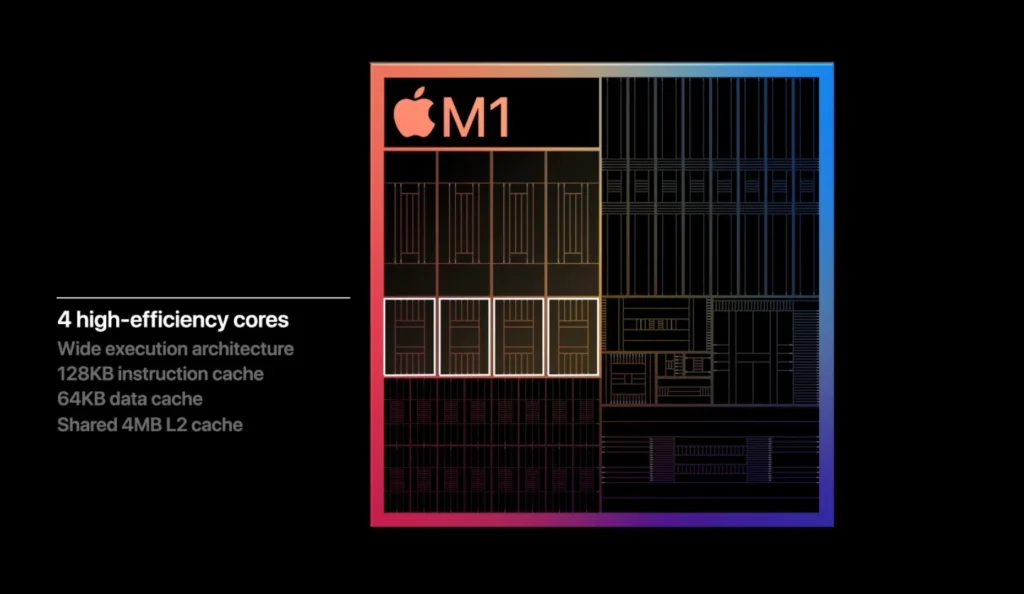

카스퍼스키의 GReAT 팀은 아이폰의 SoC(System on chip, 여기서는 스마트폰의 AP를 의미합니다.)에 숨겨져 있는 기능을 발견했습니다. 해당 기능은 올해 발생했던 아이폰 보안 이슈 중에 가장 치명적이었던 Operation Triangulation이라는 공격에 이용된 핵심 기능이었습니다.

핵심은 메모리 접근이었습니다.

해커들은 메모리의 취약점을 이용해서 아이폰의 보안 기능 중 하나인 하드웨어 기반의 메모리 보호 시스템을 우회할 수 있었고, 암호화된 메모리 영역의 내용을 열람하거나 수정할 수 있게 되었습니다.

이 과정을 통해 해커들이 사용자의 아이폰을 완전히 제어할 수 있게 되는 것이죠.

쉽게 말해서 보안이 생명인 애플의 스마트폰을 완전히 해커에게 장악 당할 수 있는 뒷구멍(백도어)이 있었던 것입니다.

카스퍼스키, ‘4개의 제로데이 취약점 보고’

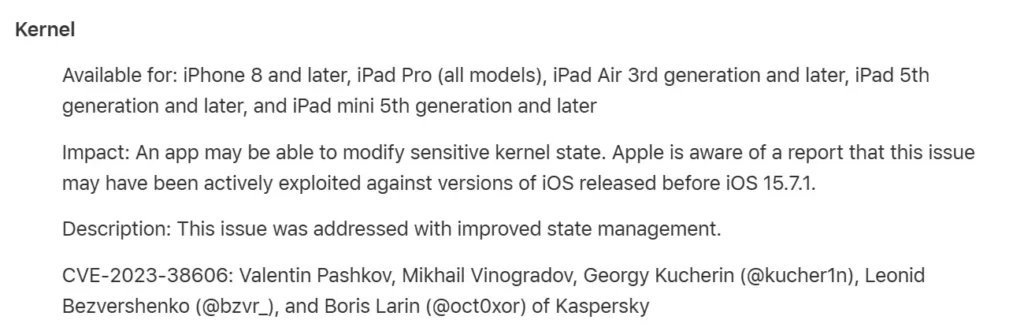

카스퍼스키는 애플에게 4가지의 제로데이 취약점을 보고했습니다. 제로데이는 말 그대로 ‘0 Day’를 의미하며 미룰 수 없이 당장 해결해야하는 중대한 보안 이슈를 의미하는 용어입니다.

4가지 모두 Operation Triagnulation과 관련된 취약점인데, 이 삼각측량작전은 iOS 기기를 대상으로 벌어지는 지속적인 위협을 의미합니다.

해커들은 취약점을 이용해 iMessage에 접근했고, Zero-Click1(클릭하지 않아도 해킹되는 공격) Exploit2(익스플로잇, 해커들이 취약점을 이용해 사용자의 기기를 마음대로 컨트롤하기 위해 짜여진 스크립트 등)을 배포하여 사용자의 데이터에 접근할 수 있었습니다.

카스퍼스키 GReAT에서는 ‘아이폰이 HW와 SW가 통합된 형태이고 폐쇄적인 구조라 Reverse Engineering하기 어려웠다.’면서도 ‘애플의 MMIO(Memory Mapped I/O, 메모리 맵 입출력)주소와 메모리 관리 및 보호 매커니즘에 대해 깊이 탐구한 끝에 해당 취약점의 분석을 완료할 수 있었다.’고 밝혔습니다.

취약점에 해당되는 기기는 다음과 같습니다.(좌우로 스크롤하세요)

iPhone 8

이후 출시 모델

iPad Pro

모든 모델

iPad Air 3세대

이후 출시 모델

iPad 5세대

이후 출시 모델

iPad Mini 5세대

이후 출시 모델

꽤 많은 기기가 대상이기 때문에 거의 모든 사람이 해당된다고 봐도 무관합니다.

애플, ‘iOS 16.6 업데이트’를 통해 해결

카스퍼스키는 올해 여름에 취약점에 대해 보고했고, 애플은 얼마 전 iOS16.6을 통해 이 문제를 해결했습니다.

문제가 된 취약점은 CVE-2023-38606, 32434, 32435, 41990이었고 모두 패치된 것으로 나옵니다.

iMessage의 보안을 믿고 이용하는 유저들이 많은데, 업데이트를 싫어하시는 분이라도 이번 iOS16.6은 꼭 하셔야겠습니다.